组织在开源风险管理上的进展

关键要点

- 超过一半的调查组织在过去一年中增加了开源风险控制活动。

- Synopsys的最新报告表明,组织在创建和维护软件材料清单(SBOM)方面有30%的增长。

- 安全集成进入CI/CD管道和开发工具链的活动增长了48%。

- 组织需与工程团队早期合作,确保API安全性。

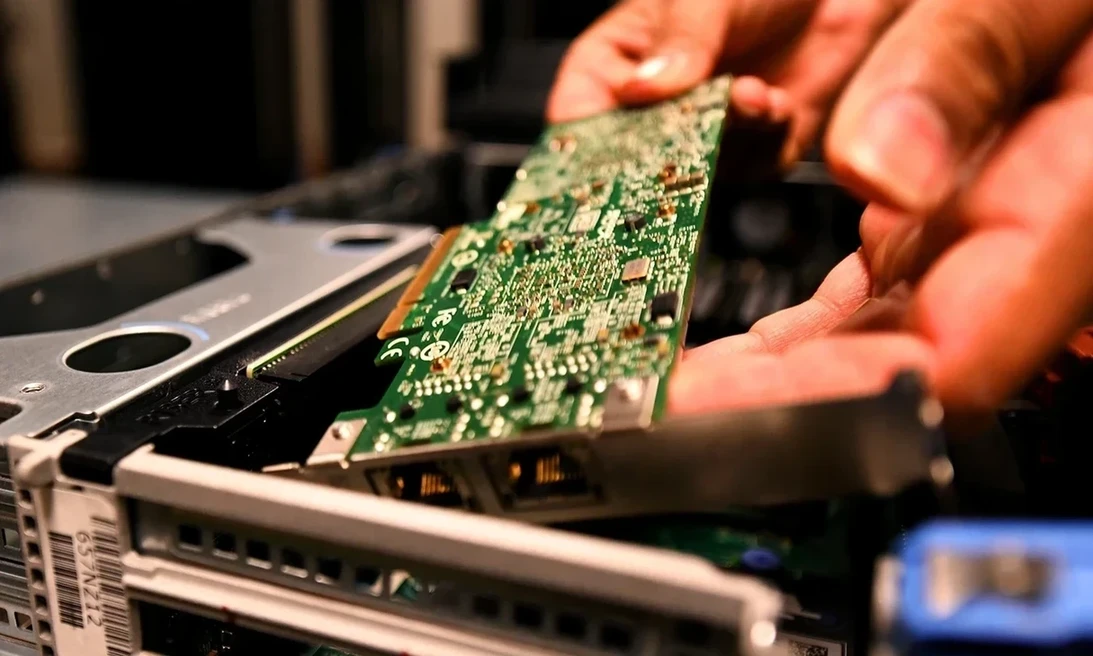

根据Synopsys的报告,超过一半的被调查组织在过去一年中增加了对开源风险的控制活动,这标志着软件安全性方面的重要进展。(空军)

Synopsys在,在过去12个月内,组织在控制开源风险方面的活动增加了51%。

在其年度报告中,Synopsys分析了130个组织的软件安全实践,发现创建和维护软件材料清单的组织也增长了30%,这有助于全面记录其部署软件中的各个组件。

今年的BSIMM13报告指出,BSIMM组织在过去的12个月中,在将安全选项集成到CI/CD管道和开发工具链方面取得了显著进展。报告还指出,让组织能够在QA自动化中包含安全测试的活动增长了48%。

“或许在今年的数据中最显著的发现是,数字转型中取得的进展,” Synopsys软件完整性组的首席科学家SammyMigues表示。“这一共同因素使得更多组织能够进行像将风险数字转化为决策、持续缺陷发现、代码治理以及自动化编码标准等安全活动;这就是提升安全团队成熟度的途径。”

StackHawk的联合创始人兼首席安全官ScottGerlach补充道,越来越多的公司依赖网络来推动和实现其业务。Gerlach指出,更多敏感数据集中在API层,这也是风险的集中地。他表示,安全团队需要在开发生命周期的早期与工程团队合作,以了解正在开发的API、它们处理的数据,以及如何最佳测试API以发现潜在的安全问题。

“安全管理层对API保护采取了孤立的方式,依赖于内部安全工具和流程,而非与工程团队合作,”

Gerlach说道。“确保API安全的最佳方法是将API安全测试整合到现有工程团队的软件开发流程中。简单地说,许多安全团队通常在API上线后才进行安全审查,或是使用不适合API测试的传统工具。”

Inversion6的首席信息安全官CraigBurland表示,BISMM13报告对软件开发生命周期领域来说是个好消息。他提到,要实现“从一开始就安全”或“构建安全”这一理念,IT界需要自觉承担网络安全的角色,并采用例如在开发周期中整合安全扫描以及捕获网络要求与用户要求并行发展的变革。

“像BSIMM和OWASP这样的组织正在推动正确的理念,” Burland表示。“希望更多的开发社区成员能接受这些概念,并积极推动其发展。”